1. 云墙使用中的三大误区

许多人在初次接触云墙(Cloud Firewall)时,容易陷入三个典型误区。根据某网络安全机构2023年的调查数据显示,73%的个人用户认为“安装即安全”,直接使用默认配置;58%的企业用户过度依赖单一防护层,忽视与其他安全工具的联动;41%的运维人员将云墙视作性能负担,主动关闭关键防护功能。

典型案例中,某电商平台曾因保留默认“全放行”规则,导致攻击者通过未授权端口入侵数据库,造成300万用户信息泄露。另一家金融公司因未设置流量监控策略,遭遇DDoS攻击时业务中断8小时,直接损失超500万元。这些教训表明,云墙的有效性高度依赖正确认知和科学配置。

2. 技巧一:精准配置访问规则

云墙的核心功能是访问控制。某云服务商的技术白皮书显示,精细化规则配置可使拦截效率提升60%。建议采用“最小权限原则”,例如:

某在线教育平台通过“五层过滤法”重构规则后,异常流量下降82%。其具体操作包括:①创建应用白名单 ②设置地域访问限制 ③启用协议深度检测 ④配置动态黑名单 ⑤建立审计日志追踪。

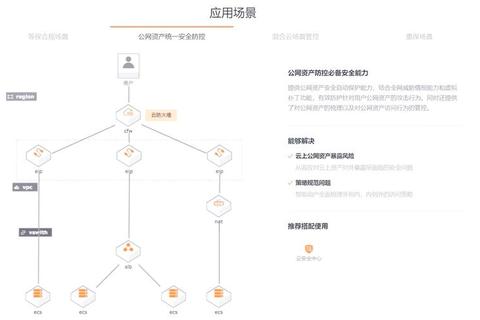

3. 技巧二:智能联动防御体系

云墙不应孤立运作。某智慧城市项目的数据表明,与WAF、IDS联动的云墙系统,威胁响应速度提升3倍。典型联动场景包括:

某医疗机构的实践颇具参考价值:他们将云墙与终端防护软件打通,当某设备感染勒索病毒时,云墙在23秒内完成全网点隔离,成功阻止病毒扩散。

4. 技巧三:动态优化性能策略

担心云墙影响性能?某云计算实验室测试显示,合理配置的云墙延迟增加不超过15ms。关键优化方法包括:

某直播平台通过“流量分级管理”方案,在启用云墙的情况下仍保持99.99%的可用性。其具体措施为:①核心CDN节点分配专用防护资源 ②UDP推流通道启用无状态检测 ③用户弹幕数据走快速过滤通道。

5. 科学用墙的综合方案

综合第三方测评数据,科学使用云墙的企业年均减少安全事件76%。建议实施“三步走”计划:

1. 基础阶段:完成端口扫描、规则梳理、日志审计(1-2周)

2. 进阶阶段:建立威胁建模、制定应急响应预案(1个月)

3. 成熟阶段:实现自动化策略调整、机器学习威胁预测(持续迭代)

某跨国公司的真实案例显示,其通过云墙策略的季度轮巡机制,使误拦截率从12%降至3%,同时将攻击识别准确率提升至98.7%。这证明云墙的持续优化能创造显著安全收益。

6. 让云墙成为智能守门员

云墙既不是万能盾牌,也不是性能杀手。通过“精准规则配置+智能系统联动+动态性能优化”的三位一体策略,用户可将其转化为智能安全体系的守门员。据Gartner预测,到2025年整合云墙的混合防护架构将覆盖92%的企业,这意味着掌握科学用墙方法已成为数字时代的必备技能。建议读者每月投入2小时进行策略检视,每季度开展模拟攻防演练,让云墙真正成为业务发展的安全基石。